Klienci czołowych banków pozbawieni środków do życia. Konta wyczyszczone z pieniędzy

Wiadomość wygląda jak każda inna od banku. Oficjalna nazwa nadawcy, znajome logo, zrozumiały komunikat – zostały ci 2 dni na weryfikację konta, bo inaczej zostanie zablokowane. W czasach dyrektywy AML, gdzie podobnych wiadomości dostajemy mnóstwo, nie budzi to naszych podejrzeń. Klikasz w link, logujesz się, wpisujesz kod SMS. Kilka minut później twoje konto jest puste. CERT Orange Polska wykrył i opisał ten schemat szczegółowo – a eksperci alarmują, że w 2026 roku takich prób będzie więcej i będą coraz trudniejsze do rozpoznania.

Zdjęcie poglądowe. Fot. Shutterstock

1,8 miliona fałszywych SMS-ów w jednym roku

Skala zjawiska jest oszałamiająca. Według danych Ministerstwa Cyfryzacji do początku grudnia 2025 roku w Polsce zarejestrowano ponad 222 tysiące incydentów cyberbezpieczeństwa – dwukrotnie więcej niż rok wcześniej. Tylko w ciągu pierwszych 11 miesięcy 2025 roku CERT Polska zablokował ponad 1,8 miliona podejrzanych wiadomości SMS wykorzystywanych w kampaniach phishingowych. W samym wrześniu 2025 roku do CERT wpłynęło ponad 57 tysięcy zgłoszeń – z czego niemal 26 tysięcy zakwalifikowano jako rzeczywiste incydenty bezpieczeństwa. Według analiz CERT Polska z 2025 roku aż 98% wszystkich incydentów to oszustwa komputerowe oparte na manipulacji, a nie na technicznym włamaniu do systemów.

Przestępcy nie hakują banków. Hakują ludzi.

Rok 2024 przyniósł ponad 600 tysięcy zgłoszeń do CERT Polska – o 62% więcej niż w 2023 roku. Zarejestrowano wówczas 40 120 przypadków phishingu. Prognozy na 2026 rok nie są optymistyczne: eksperci z serwisu ChronPESEL.pl oceniają, że liczba prób wyłudzeń będzie dalej rosnąć, a ich wiarygodność – za sprawą narzędzi opartych na sztucznej inteligencji – będzie wyższa niż kiedykolwiek.

Schemat, który wygląda jak prawdziwy przelew z banku

CERT Orange Polska wykrył i opisał konkretną kampanię phishingową wymierzoną w klientów polskich banków. Mechanizm jest precyzyjnie zaprojektowany pod kątem psychologii – nie techniki.

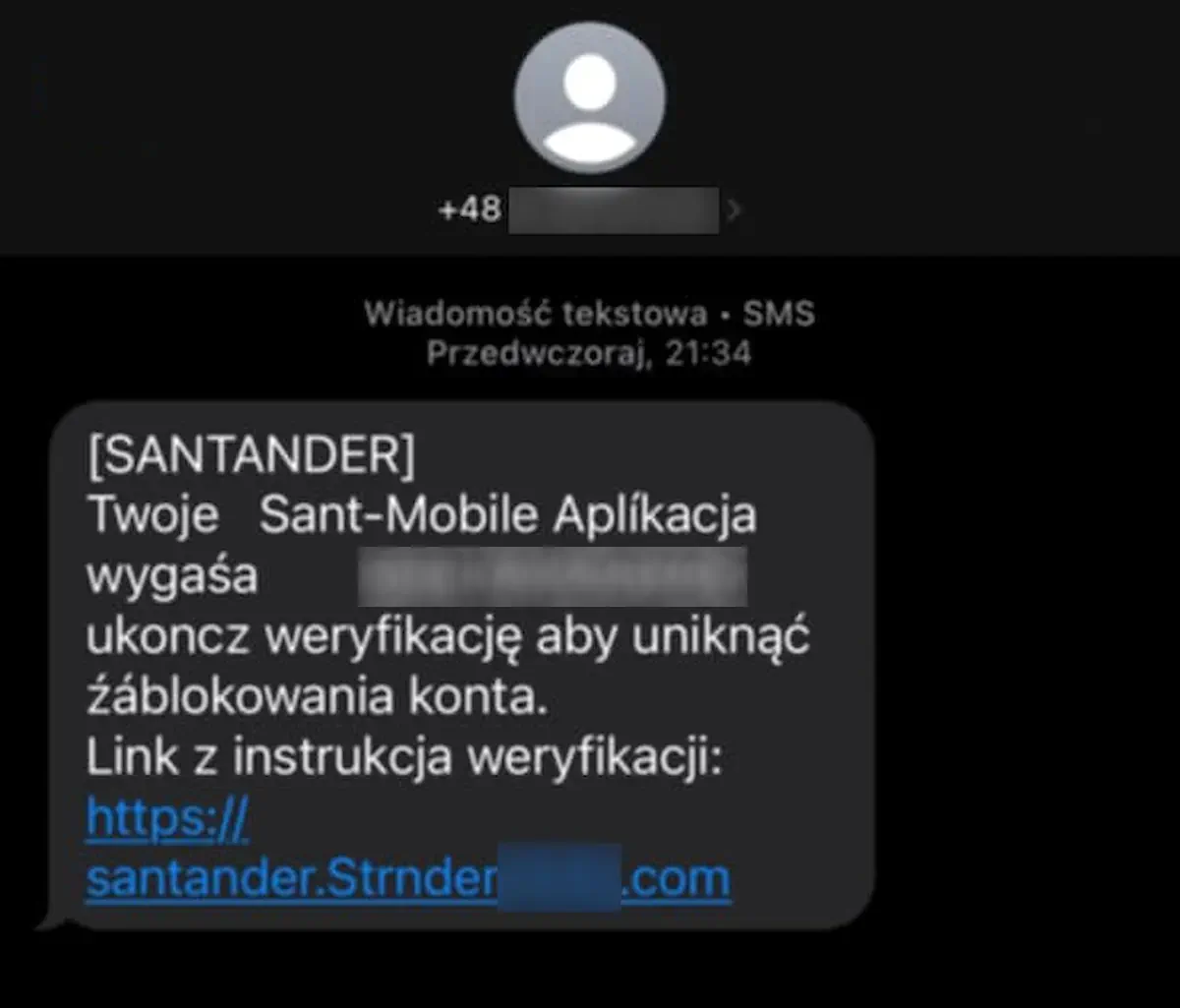

Ofiara dostaje SMS z oficjalnie wyglądającą nazwą banku w polu nadawcy. Treść wiadomości jest alarmująca: konto lub dostęp do aplikacji mobilnej wygaśnie za 1-2 dni. Żeby temu zapobiec, trzeba kliknąć w link i przejść „weryfikację”. CERT Orange opublikował przechwycone przykłady takich wiadomości:

- „[ALIOR BANK] Twoje Alior-Mobile kontó wygaśa dnia 17\09\2024, uk oncz weryfikację aby uniknąć źáblokowania konta. Link z instrukcja weryfikacji: hxxps://alior.016945[.]com”

- „BNP Twoja rejestracja mobilna wygasa16.09.24. odblokuj tutaj hxxps://bnp.044008[.]com”

- „[SANTANDER] Twoje Santánder-Mobile kontó wygasa dnía, 16\09\2024, Ukóncz weryfíkacje aby uníknac zàblokowaníá konta. Link z instrukcjá wéryfíkacji: SnataBiombile[.]com”

- „PEKAO Rejestracja Peopay-Mobile wygasa 13.10.24. zapobiec blokowaniu: hxxps://peopeka024[.]com/l/logowanie/e”

W oszukańczej kampanii pojawiły się nazwy Alior Banku, BNP Paribas, Santandera i Pekao. Według CERT Orange klienci pozostałych banków również powinni zachować czujność – schemat działa identycznie niezależnie od podszywania się pod konkretną instytucję.

Screen przedstawiający wiadomość SMS od oszustów. Fot. Warszawa w Pigułce.

Ogonki w złym miejscu i błędy, które mają cel

Na pierwszy rzut oka SMS wygląda wiarygodnie. Przy uważniejszej lekturze widać jednak szczegóły, które powinny wzbudzić natychmiastowy alarm.

- Dziwne znaki diakrytyczne w środku słów – „kontó”, „wygaśa”, „weryfíkacje”, „Santánder” z akcentem. To nie są literówki ani błędy tłumaczenia. To celowy zabieg techniczny: filtry operatorów telekomunikacyjnych skanują wiadomości pod kątem znanych wzorców phishingowych. Zastąpienie standardowych liter znakami z innych języków (np. litera „á” zamiast „a”) pozwala oszustom ominąć automatyczne blokady – wiadomość przechodzi przez system, bo nie pasuje do żadnego zarejestrowanego wzorca.

- Fałszywe domeny, które na pierwszy rzut oka wyglądają jak oficjalne strony banków: alior.016945[.]com, bnp.044008[.]com, SnataBiombile[.]com. Żadna z tych domen nie należy do żadnego banku. Prawdziwa strona Alior Banku to aliorbank.pl, BNP Paribas – bnpparibas.pl. Jakikolwiek adres niezgodny z tym wzorcem to fałszywa strona.

- Poczucie pilności – termin zawsze krótki: jutro, pojutrze, za 2 dni. To klasyczna technika wywierania presji, znana z psychologii perswazji. Człowiek postawiony w sytuacji „zdecyduj teraz albo stracisz coś ważnego” działa szybciej i mniej refleksyjnie. Banki w swoich komunikatach nigdy nie działają w takim trybie pilności.

Co się dzieje po kliknięciu w link

Strona, na którą trafia ofiara, jest zazwyczaj wierną kopią oficjalnej strony logowania banku. Identyczne kolory, logo, układ formularza. Różni się tylko jeden element: adres w pasku przeglądarki, jeśli ktoś go sprawdzi.

Ofiara wpisuje login i hasło. Strona wyświetla informację, że wymagana jest „weryfikacja kodem SMS”, który zaraz przyjdzie. I tu następuje krytyczny moment – bo kod SMS, który wysyła prawdziwy bank, to jednorazowe potwierdzenie konkretnej transakcji, nie „weryfikacji tożsamości”. Ofiara wpisuje kod i tym samym autoryzuje przelew – nie wiedząc, że właśnie wysłała własne pieniądze do oszusta.

Jak wyjaśnia Orange na podstawie analizy kampanii BNP Paribas: po zebraniu loginu i hasła fałszywa strona prosi o kolejne dane – te, o które na etapie logowania banki nigdy nie pytają. Celem jest zebranie kompletu informacji potrzebnych do połączenia aplikacji mobilnej po stronie przestępców. Dysponując loginem, hasłem i kodem autoryzacyjnym, mogą przeprowadzić dowolną transakcję finansową w imieniu ofiary.

Zorganizowane grupy, nie samotni hakerzy

Za większością tych kampanii nie stoją pojedyncze osoby przy domowym komputerze. To zorganizowane grupy przestępcze, działające w sposób masowy i zautomatyzowany. Kupują bazy telefonów, uruchamiają automatyczne rozsyłanie SMS-ów w tysiącach egzemplarzy, monitorują w czasie rzeczywistym, kto kliknął w link, i od razu podejmują działania na koncie ofiary.

Koszt przeprowadzenia takiego ataku spada z roku na rok – narzędzia do generowania fałszywych stron, rozsyłania wiadomości i omijania filtrów są dostępne na czarnym rynku za ułamek potencjalnych zysków. To sprawia, że ataki stają się coraz bardziej opłacalne nawet przy niskiej skuteczności – wystarczy, że na tysiąc wysłanych SMS-ów jedna osoba kliknie i straci pieniądze.

W 2026 roku do klasycznych SMS-ów i e-maili dochodzi nowa warstwa: sztuczna inteligencja. Spoofing numerów telefonów – czyli wyświetlanie dowolnego numeru jako nadawca połączenia – sprawia, że telefon od „pracownika banku” może wyglądać jak połączenie z oficjalnego numeru infolinii. Deepfake głosowy pozwala wygenerować nagranie brzmiące jak prawdziwy człowiek. Granica między autentycznym kontaktem a próbą wyłudzenia jest dziś węższa niż kiedykolwiek.

Kto pada ofiarą najczęściej

Wbrew stereotypowi, ofiarami phishingu nie są wyłącznie osoby starsze i mniej obeznane z technologią. CERT Polska dokumentuje przypadki, w których na fałszywe wiadomości nabierają się osoby w każdym wieku – bo schemat nie wymaga, żeby ofiara była nieostrożna. Wymaga tylko chwili nieuwagi: wiadomość przychodzi w złym momencie, człowiek jest zmęczony, zajęty, zdenerwowany – i klika zanim zdąży się zastanowić.

Jednocześnie dane potwierdzają, że seniorzy są nieproporcjonalnie często celem ataków – co piąty senior padł ofiarą kradzieży lub próby wyłudzenia danych, wynika z badania wGospodarce.pl z początku 2026 roku. Przestępcy wiedzą, że osoby starsze mogą mieć wyższe salda na kontach i mniejszą rutynę w rozpoznawaniu fałszywych wiadomości. Jednocześnie coraz częściej atakowani są też aktywni użytkownicy bankowości mobilnej w każdym wieku – bo to właśnie ich konta dają największe możliwości szybkiego działania po przejęciu dostępu.

Jak rozpoznać fałszywą wiadomość – konkretna checklista

Banki nigdy nie wysyłają SMS-ów z informacją o wygasaniu konta lub aplikacji mobilnej i nigdy nie proszą przez SMS o weryfikację danych przez kliknięcie w link. Każda taka wiadomość jest fałszywa – bez wyjątku. Żaden bank nie ma mechanizmu „wygasania konta”, który wymagałby pilnej reakcji w ciągu 48 godzin.

Poza tym zasadą – kilka szczegółów technicznych, które warto sprawdzić:

- Adres domeny po kliknięciu. Zanim cokolwiek wpiszesz, sprawdź pasek adresu przeglądarki. Oficjalne strony polskich banków to: aliorbank.pl, bnpparibas.pl, santander.pl, pekao.com.pl, pko.pl, mbank.pl, ing.pl. Cokolwiek innego – nawet jeśli wygląda podobnie – jest fałszywe.

- Znaki diakrytyczne w nazwie banku. „Santánder” z obcym akcentem, „Pekáo”, „Alíor” – to natychmiastowy sygnał, że SMS jest fałszywy. Prawdziwy komunikat banku nie zawiera takich błędów.

- Numer nadawcy. Warto go sprawdzić, ale sam w sobie nie jest dowodem autentyczności – przestępcy potrafią fałszować wyświetlany numer (spoofing). Brak rozpoznawalnego numeru to sygnał alarmowy, ale obecność znajomego numeru nie gwarantuje, że wiadomość jest prawdziwa.

- Co autoryzujesz kodem SMS. Kod SMS od banku zawsze autoryzuje konkretną operację finansową, a jej szczegóły (kwota, numer rachunku odbiorcy) powinny być zawarte w treści wiadomości z kodem. Jeśli SMS z kodem nie zawiera żadnych danych transakcji – nie wpisuj tego kodu nigdzie.

Co robić, gdy coś wzbudza wątpliwości

- Nie klikaj, nie odpisuj, nie dzwoń na numer podany w SMS-ie. Jeśli masz wątpliwości, czy wiadomość jest prawdziwa – zadzwoń na infolinię banku pod numer znaleziony samodzielnie na oficjalnej stronie lub odwrocie karty płatniczej. Nigdy pod numer podany w podejrzanej wiadomości.

- Zgłoś podejrzany SMS do CERT Polska. Numer do zgłoszeń smishingu to 8080 – można na niego przesłać podejrzaną wiadomość bezpłatnie z każdej sieci. Można też zgłosić incydent przez formularz na stronie incydent.cert.pl. Każde zgłoszenie pomaga budować wzorce, na podstawie których CERT blokuje kolejne wiadomości – w 2025 roku ta metoda pozwoliła zablokować 1,5 miliona fałszywych SMS-ów.

- Jeśli już kliknąłeś i wpisałeś dane – działaj natychmiast. Zadzwoń na infolinię banku i poinformuj o incydencie. Bank może zablokować konto i transakcje, zanim pieniądze opuszczą rachunek. Czas ma tu kluczowe znaczenie – przestępcy działają automatycznie i błyskawicznie po uzyskaniu danych.

- Włącz powiadomienia push w aplikacji mobilnej banku. Każda transakcja z konta będzie generować natychmiastowe powiadomienie – nawet jeśli nie jesteś przy telefonie, zobaczysz je w ciągu kilku minut. To najszybsza metoda wykrycia nieautoryzowanego przelewu.

- Sprawdź ustawienia limitu transakcji. Większość banków pozwala ustawić dzienny limit przelewów wychodzących. Niski limit nie uchroni przed phishingiem, ale ograniczy potencjalne straty do kwoty, którą masz ustawioną – złodziej nie przeleje więcej, niż mu pozwalasz.

Redaktor naczelny serwisu. Absolwent Wydziału Dziennikarstwa i Nauk Politycznych na Uniwersytecie Warszawskim z ponad 15-letnim doświadczeniem w mediach. Specjalista ds. strategii informacyjnych i komunikacji kryzysowej. Wieloletni inwestor giełdowy i praktyk rynków finansowych. W swoich tekstach łączy warsztat dziennikarski z praktyczną wiedzą o podatkach, inwestowaniu i mechanizmach rynkowych, tłumacząc zawiłości ekonomii na język codzienny.